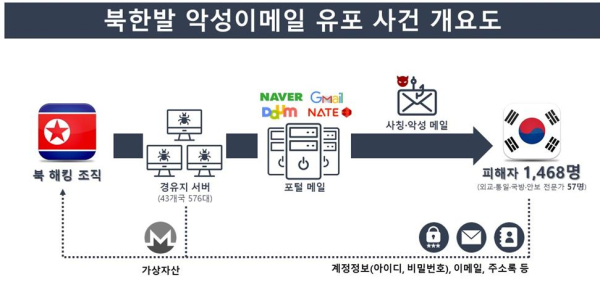

북한 해킹조직 ‘김수키’(Kimsuky)가 국내외 500여개 경유 서버를 장악해 내국인 1468명의 e메일 계정을 탈취했다고 경찰이 밝혔다.

경찰청 국가수사본부는 21일 김수키의 활동 내용을 추적·수사한 결과 공격 대상을 외교·안보 분야 공무원 등 전문가뿐만 아니라 일반인까지 확대한 것으로 나타났다고 말했다.

피해자 중 외교·통일·국방·안보 분야의 전·현직 공무원 등 전문가는 57명이다. 전직 장관급 인사도 1명 포함됐다. 회사원·자영업자·무직자 등 다양한 직군의 일반인 1411명도 피해를 봤다.

일반인 피해자 다수는 가상자산거래소를 이용한 사람들로, 경찰은 해킹조직이 가상자산을 빼돌리기 위해 이들을 노린 것으로 보고 있다.

김수키는 사칭 e메일 피해자 중 19명의 가상자산거래소 계정에 부정 접속해 가상자산 절취를 시도했으나, 보안 절차에 막혀 실패한 것으로 드러났다. 해킹으로 장악한 경유 서버 147대에서 가상자산 채굴 프로그램을 관리자 몰래 실행해 100만원 미만을 채굴한 사실도 확인됐다.

김수키는 국내외 서버 576대(43개국, 국내 194대)를 경유하며 IP주소를 바꾼 뒤 정부기관·기자·연구소 등으로 속여 안내문이나 질의서 등 수신자가 관심을 가질만한 내용으로 위장한 피싱 e메일을 발송했다.

수신자가 전자우편에 첨부된 파일을 열람하면 개인용컴퓨터(PC) 내부의 정보를 유출할 수 있는 악성 프로그램이 설치·실행되는 수법을 썼다.

e메일에서 인터넷주소(URL)를 누르도록 유도하는 수법도 쓰였다. 피해자가 신뢰할 수 있는 기관이나 포털사이트를 모방한 가짜 URL로 접속을 유도해 계정정보를 탈취하는 방식이다. 사칭 e메일 수신자가 소속된 기관의 누리집을 제작해 접속을 유도하는 등 수법이 더욱 교묘해진 것으로 드러났다.

경찰 관계자는 “추가적인 피해가 발생하지 않도록 e메일과 가상자산거래소 계정의 비밀번호를 주기적으로 변경하고 2단계 인증과 일회용 비밀번호 설정, 해외 인터넷주소 접속 차단 등 보안 설정을 강화해야 한다”고 당부했다.